这篇文章是沟通和系统设计系列:加强物联网中的网络弹性

你将学习:

- IoT Connectionness如何导致更多漏洞。

- 确定申请安全级别的关键因素。

传统上,嵌入式系统已经通过在物理上无法访问外部威胁保持安全。考虑难以黑客CNC机器的困难。编程机器需要与机器直接交互以从磁盘上传文件,或者如果系统已足够旧,则为纸带。

为了改变机器的运行方式,黑客必须进入工厂地板,并与机器的人进行物理交互,而不会被管理机器的注意事项。简而言之,早期嵌入式安全层的层取决于物理安全措施,如钥匙卡门锁,防止直接访问设备。

有了物联网的连通性,黑客就不需要对设备进行物理访问,从而破坏设备的运行,或者利用它闯入更大的it网络。这是因为允许机械师从主办公室甚至远程位置监视和控制机器的相同机制也可能被黑客利用。而且,随着这些远程功能及其灵活性水平的增加,网络攻击的机会也在增加。

可以争辩说,即使是现在,大多数连接的嵌入式系统仍然相当关闭。这意味着,这些系统的脆弱性仍比标准的企业网络显著那么复杂。

例如,可以连接工业机器,但仅适用于本地服务器。破坏系统,黑客将需要破解的网络和服务器,而不是机器本身。这似乎是合理的,那么,承担安全只需要考虑设备的实际漏洞。按照这一逻辑,如果一个设备可以在防火墙后面进行保护,它不需要自己的安全。

这一论点失败有许多原因。想想物联网的加速发展吧。虽然商业网络花了几十年才发展到现在的水平,但基于物联网的网络正在利用现有的网络技术以惊人的速度发展。这意味着,随着物联网技术继续快速发展,并在功能和复杂性方面赶上企业网络,基于目前物联网位置的安全性在一两年内将会不够。

我们已经可以从连接应用程序中的安全性的波动中看到这一点。只需查看Windows设备的频率需要安全更新。请注意,对于使用寿命长的系统保持安全,必须能够从OS和固件到应用程序更新整个系统。考虑最近的一个例子一家水处理厂遭到黑客攻击因为系统使用了不再更新的遗留操作系统。

此外,嵌入式系统更频繁地部署在非安全网络环境中。例如,在智能家居环境中,最多只能有一个安全功能有限的路由器,在很多情况下,用户甚至没有适当启用它。联网的家庭物联网设备甚至通常都不在主动防火墙之后。

评估脆弱性和风险

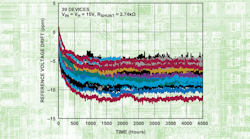

这些考虑因素为更大的网络弹性做出了令人信服的案例。设备需要一定级别的集成,自我保护,多年来可以提供安全操作。要确定应用程序的安全性的适当水平,嵌入式开发者需要考虑的几个关键因素:

- 如何使用该系统:用例是一个重要的起点,因为它们定义了系统将如何实现,以及用户将如何与系统交互。这些因素共同决定了系统的漏洞。

- 主要的漏洞:可以远程控制的系统与只上传操作数据进行云分析的系统具有不同的漏洞集。一般来说,一个系统在网络上被控制的越多,它的漏洞就越多。此外,随着系统在网络上提供更多的数据,其操作也变得更加公开。系统的脆弱性越大,黑客就有越多的机会可以利用。

- 黑客实际上能做什么:鉴于系统的漏洞,下一步是评估黑客可以使用黑客系统采取的操作。这可以包括控制设备操作或收集/改变数据。考虑一台只上传有关其操作信息的机器。虽然机器操作不能直接影响,但黑客可能强制上传触发所需动作的数据。例如,可以模拟系统故障,以便触发警报并转动机器手动关闭以找出错误。还有要考虑到所连接的设备将被用来获得信任的接入网络的其余部分的可能性。

- 有什么风险:安全需要考虑最坏的结果。当系统受到损害时(不是如果),需要考虑社会、人类和业务方面的影响。有关妥协的新闻报道可能会损害该公司的品牌。客户可能会经历停机时间。设备可能损坏。使用者可能会受伤。数据丢失可能会带来财务报复(例如,考虑《通用数据保护条例》[GDPR]的严厉处罚)。总体风险决定了系统需要多安全才能降低这些风险。

- 用于利用漏洞的常见威胁或攻击:这些因素共同帮助定义系统需要防范的威胁类型。常见的攻击类包括逻辑攻击(通过远程访问)、观察性攻击(嗅探接口和通信)和侵入性攻击(故障和物理篡改)。

- 提高安全:安全性是一个移动目标,并定期发现新的漏洞。要保持远期安全,该字段中的系统必须能够随时间调整。

一旦对系统进行了评估了安全性,那么它可以开发和实施保护设备,数据和用户的策略。

在下一篇博客中,我们将讨论对嵌入式设备的安全访问。

从中阅读更多沟通和系统设计系列:加强物联网中的网络弹性