你会学到什么:

- 汽车无钥匙进入为黑客窃取汽车提供了一种新方法。

- 汽车无钥匙进入所涉及的三种通信协议。

- UWB如何努力使汽车无钥匙进入更安全。

随着COVID-19大流行庇护所的建立,以及大量员工现在在家工作,消费者开车的次数减少了,不幸的是,汽车盗窃案增加了。事实上,随着汽车无人看管的时间越来越长,美联社2020年5月报道称,纽约和洛杉矶等大城市的汽车盗窃案有所增加。

即使在科夫迪第19岁的“新正常”之前,国民保险犯罪局(NICB)也据报道,209辆平均地偷走了209辆被盗每天在美国,由于司机把钥匙忘在车里,很容易被偷。

虽然把钥匙丢在车库里是一个不幸的错误,让司机很容易被偷,但另一个漏洞是让偷车变得更容易——智能钥匙和智能手机汽车访问。

虽然无钥匙进入是今天销售的许多汽车的标准,但该功能并不完全安全。对于所有便利型智能钥匙和智能手机接入带来驱动器,它已经让黑客通过启用条目的无线协议解锁或窃取汽车的新方法。这是因为用于访问的当前无线协议易于劫持汽车钥匙的信号的犯罪分子。

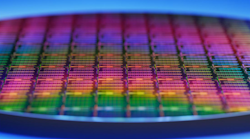

智能钥匙或智能手机有三种通信协议,分别是低功耗蓝牙(Bluetooth Low Energy)、超宽带(UWB)和近场通信(NFC),后者主要用作备份。然而,这三种通信协议在访问安全性方面并不相同。

蓝牙低能量

在相当长的一段时间里,蓝牙低能耗技术(BLE)已经被用于汽车解锁/锁和连接多媒体应用程序——将智能手机与多媒体控制台配对以进行语音通话或音乐流媒体应用程序。

BLE是在接近汽车时用于智能钥匙或智能手机无线接入的通信技术之一。在较新的汽车键中,BLE通信主要用于跟踪超出10米距离的驾驶员的方法,同时还准备了UWB认证。通过使用数据包,BLE依赖于测量信号强度以评估驱动器的距离。

不幸的是,尽管有一定程度的加密,BLE仍可能受到干扰和中继或中间人攻击。在中继攻击期间,黑客通过放大有效密钥的信号强度,欺骗接收者,使其相信密钥就在附近,从而欺骗来自有效密钥的通信。如果黑客能够嗅探并回放钥匙和汽车之间的数据交换,就有可能打开汽车并偷走它。

超宽频

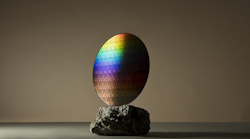

基于IEEE802.15.4z的超宽带是一种较新的技术标准,可用于无线进入系统,以防止距离操纵攻击-短超宽带脉冲用于精确和安全的飞行时间(ToF)和到达角(AoA)测量。ToF是指射频信号在发射机和接收机之间传播的时间。AoA使用多个天线测量入射信号的角度。位置可以通过多个角度、多个距离或两者的组合来确定。

使用UWB,一旦两个设备(在这种情况下,智能钥匙/智能手机和汽车)在接近,它们开始测距并计算它们之间的厘米精度厘米。智能钥匙/智能手机可以在例如两米的车辆内锁定或解锁车辆,具体取决于运动方向(远离或朝向)。

与BLE不同,UWB基于时间,而不是信号强度。因此,继电器攻击不会在UWB上工作,因为攻击将增加传输的延迟,并指示键实际远离接收器。另外,在UWB帧中添加加扰时间序列(STS) - 时间戳 - 防止前导码插入攻击的“加密”测量,并允许更准确的距离测量。图1显示汽车访问的BLE和UWB距离。

UWB结合智能手机的新技术功能,不仅可以实现更安全的访问,还可以提供新的服务,如在停车场定位你的汽车。

与NFC冗余

NFC提供与UWB或BLE相同的锁定和解锁能力,但NFC主要用作智能钥匙或智能手机电池耗尽的冗余系统。汽车应用程序中的冗余非常重要,因为用户不希望处于无法解锁汽车的位置。

当NFC无源装置被带入有源装置(汽车)的近场内时,被动装置“唤醒”并与主动装置通信以执行动作,如解锁门。

虽然NFC是一种更简单的通信协议,因此没有与UWB相同的安全益处,但它是UWB的一个出色的备份系统,因为它的功率非常低,并且需要从使用的设备的电池少需要更少的电池。在某些情况下,智能钥匙或智能手机可能具有内置的能力,以识别特定时刻可用的电源水平,并选择应使用哪种通信协议来解锁车辆。然而,它的解决方案不太方便,因为汽车钥匙需要保持在汽车的活动部分上。

结论

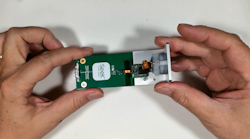

所有三种技术都可以使用不同的智能键和智能手机,以实现无钥匙车辆条目。比较图表图2总结每个通信协议的关键技术方面。

虽然UWB芯片比BLE更贵,但无线协议提供了更大的安全性,确保只有驾驶员才能获得汽车访问权限。uwb智能钥匙或智能手机的成功部署将取决于其精细测距能力的准确性,这使得测试遵从性验证和性能验证成为成功实施的必要条件。

Joseph Sfeir是业务发展总监在LitePoint。